Fiziksel Zafiyetler: Hacking’in Sınırı Yok!

Arkadaşlar öncelikle merhaba. Küçüklüğümden beri hacking‘e meraklıydım. Bilgisayar başında kod yazan adamları filmlerde görmek bana hep havalı gelmişti; siyah ekranlar, hızla akan yeşil kodlar… Fakat, bir süredir aldığım eğitimlerden anladığım kadarıyla, hacking‘in aslında bir sınırı yok. Ve bugün size bu sınırların nasıl ortadan kalktığını, hacking‘in sadece dijital bir dünyada değil, dokunabildiğiniz, hissedebildiğiniz her yerde olduğunu anlatmak istiyorum.

Çoğumuz siber güvenliği sadece karmaşık algoritmalar ve yazılım açıklarından ibaret sanıyoruz. Ancak acı gerçek şu ki; dünyanın en güçlü güvenlik duvarını da kursanız, o duvarın fişini çekecek birine engel olamadığınız sürece güvende değilsiniz. İşte bu yüzden ‘Hacking’in sınırı yoktur’ diyoruz. Çünkü bir hacker için bir binanın kapı kilidi, aslında bir ‘if-else’ bloğundan farksızdır.

Gelin, bir kurumun veya evin güvenliğini sadece yazılımla değil; fiziksel, donanımsal ve mantıksal katmanlarda nasıl ele alabileceğimizi inceleyelim.

1. Fiziksel Katman: Kilidin Ötesindeki Zafiyet

Hacking, hedef binanın otoparkında veya arka kapısında başlar. Eğer fiziksel erişim sağlanırsa, dijital güvenliğin %90’ı o anda çökmüş sayılır.

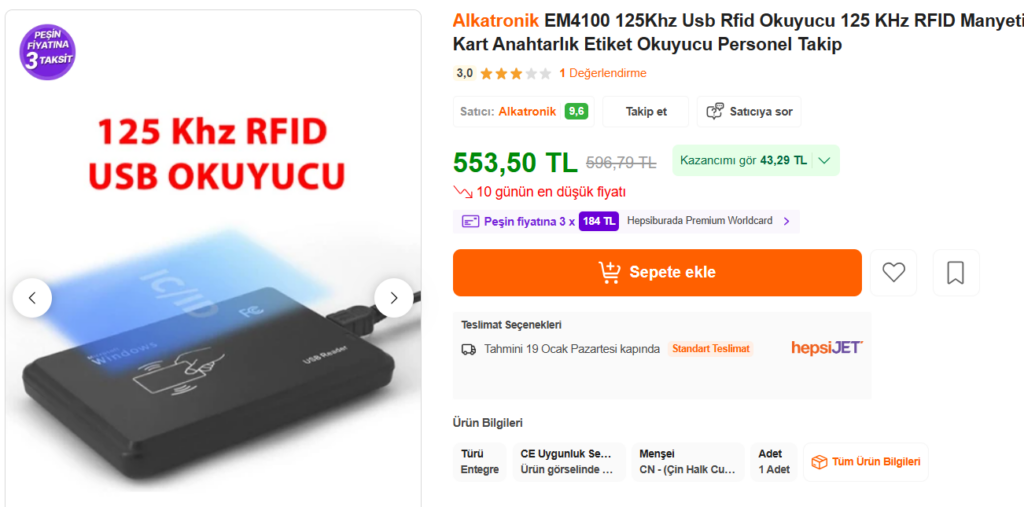

- Giriş Yöntemleri: Klasik kilitler için Lockpick (Maymuncuk) setleri, elektronik kartlı sistemler içinse RFID Cloning cihazları kullanılır. Bir personelin giriş kartını saniyeler içinde kopyalayıp binaya yetkili biri gibi girmek, binlerce dolarlık bir Firewall’u bypass etmenin en kısa yoludur.

RFID Cloning Nedir?

RFID Cloning, temassız çalışan bir RFID kartın veya etiketin içinde bulunan kimlik bilgisinin kopyalanmasıdır. Bu kartlar genellikle kapı açma, turnike geçişi, otopark girişi veya personel takibi gibi alanlarda kullanılır. Eğer kullanılan RFID sisteminde yeterli güvenlik önlemi yoksa, karttan okunan bilgiler başka bir boş karta yazılarak orijinal kartın birebir kopyası oluşturulabilir. Bu durum, kart sahibinin haberi olmadan yetkisiz kişilerin sisteme erişmesine yol açar. RFID Cloning özellikle eski ve şifreleme kullanmayan kartlarda daha kolay gerçekleşir ve ciddi güvenlik riskleri oluşturur.

Önemli Not: Bu konuda nasıl yapılacağına dair adım adım veya teknik anlatım veremem. Çünkü bu, yetkisiz erişim ve suç kapsamına girer. Fakat sadece şunu söyleyebilirim: bu işlem maalesef HİÇ ZOR DEĞİL!

RFID Cloning’e Karşı Önlemler:

- Şifreli RFID kart kullan: MIFARE DESFire gibi modern, kriptolu kartlar tercih edilmeli.

- Eski kartları kaldır: Low Frequency (125 kHz) ve şifresiz kartlar kullanılmamalı.

- Çoklu doğrulama uygula: Kart + PIN veya kart + biyometrik doğrulama.

- Okuyucu güvenliği: Yetkisiz RFID okuyucuların kullanılmasını engelle.

- Kart kayıp yönetimi: Kayıp kartlar hemen iptal edilmeli.

- Log ve alarm sistemi: Şüpheli geçişler kayıt altına alınmalı ve uyarı üretilmeli.

Özet: Güvenli kart + ek doğrulama = RFID cloning’e karşı en etkili çözüm.

2. Fiziksel Katmanı Aşmak: Kapı Kilitleri ve Giriş Sistemleri

Hacking’in sınır tanımadığını anlamanın en iyi yolu, dijital bir dünyadan çıkıp bir anda çilingire dönüştüğünüzü görmektir. Eğer hedefinizdeki sunucu odasına dijital yollarla sızamıyorsanız, o odanın kapısını fiziksel olarak açmanız gerekir. Bir siber güvenlik uzmanı için kilitli bir kapı, aşılması gereken mekanik bir algoritmadır.

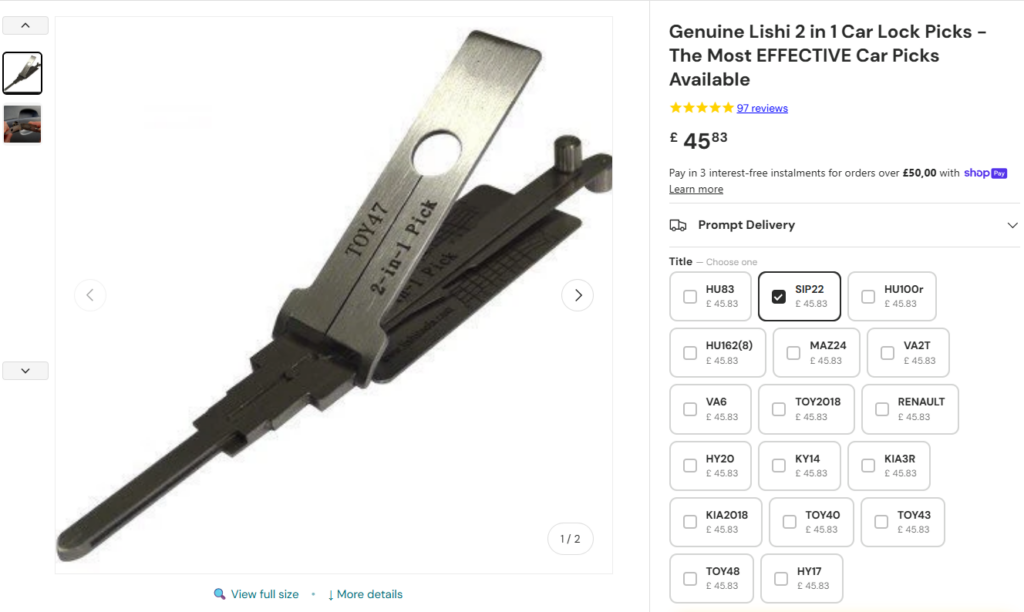

A) Mekanik Kilitler ve Lockpicking (Maymuncuk)

Çoğu kurumda hala standart pimli kilitler (pin-tumbler locks) kullanılıyor. Bu kilitler, doğru anahtar girdiğinde pimlerin belirli bir hizaya gelmesi prensibiyle çalışır.

- Nasıl Kırılır? Saldırgan, bir çevirme anahtarı (tension wrench) ve bir maymuncuk (pick) kullanır. Çevirme anahtarı ile kilide hafif bir tork uygulanırken, maymuncukla pimler tek tek yukarı itilir. Pimler doğru noktada takılı kaldığında kilit, anahtarı varmış gibi döner.

- Zayıf Nokta: Bu yöntem neredeyse hiç iz bırakmaz ve saniyeler içinde gerçekleşebilir.

B) Elektronik Kartlı Geçiş Sistemleri (RFID/NFC)

Modern binalarda “anahtar” yerine kullanılan plastik kartlar, aslında havada veri yayan çiplerdir.

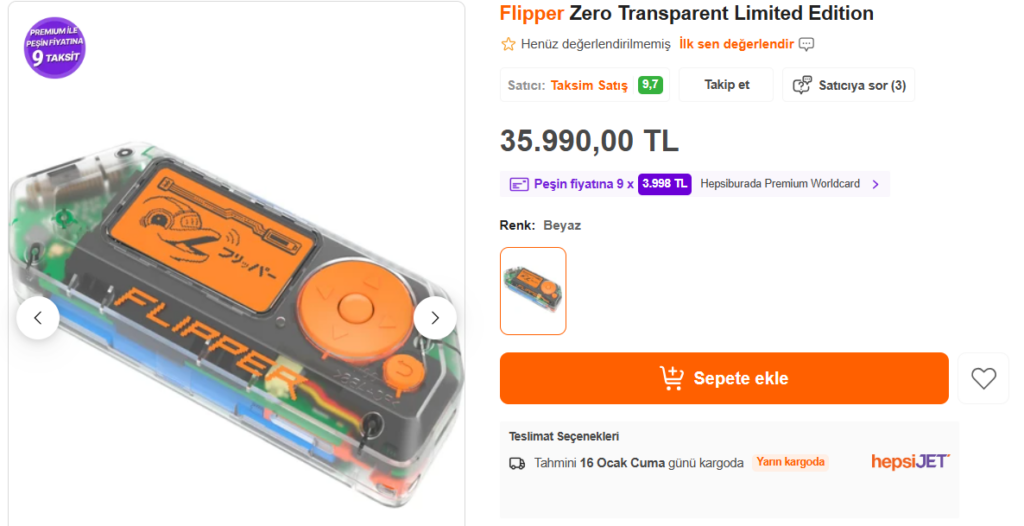

- Nasıl Hacklenir? Birçok eski nesil kart (özellikle 125kHz olanlar) şifresizdir. Saldırgan, cebinde sakladığı bir RFID Cloner veya Flipper Zero ile bir çalışana yaklaşarak veya kartını bir anlığına masada bırakmasını sağlayarak kartın kimliğini saniyeler içinde kopyalayabilir. Artık binanın turnikeleri ve kapıları için o kişiyle aynı yetkilere sahiptir.

Güvenlik Notu: Bu zafiyetleri bilmek, onları nasıl engelleyeceğinizi bilmektir. Gerçek bir güvenlik, sadece firewall ile değil; kopyalanamayan şifreli kartlar (MIFARE DESFire gibi) ve dışarıdan tetiklenemeyecek şekilde yapılandırılmış sensörlerle sağlanır.

Fiziksel Giriş Güvenliği: Nasıl Önlem Alırız?

Hacking’in sınırı olmadığı gibi, savunmanın da yaratıcı olması gerekir. Sadece bir kapıyı kilitlemek yetmez; o kilidin nasıl ve neden açıldığını da kontrol etmelisiniz.

- Mekanik Kilitlerde “Anti-Picking” Teknolojisi: Standart kilitler yerine, siber güvenlik dünyasındaki “güçlü parola” mantığıyla çalışan kilitler tercih edilmelidir. “High-Security” kilit silindirleri; içinde bulunan mantar pim (mushroom pins) veya çentikli pimler sayesinde maymuncukla müdahale edildiğinde saldırganı yanıltır. Abloy veya Medeco gibi “diskli” sistemler tam koruma sağlar.

- Kartlı Sistemlerde Şifreleme: Eski nesil 125kHz (Proximity) kartlar derhal terk edilmelidir. Bunun yerine 13.56MHz MIFARE DESFire EV2/EV3 veya HID iCLASS SE gibi AES-128 bit şifreleme kullanan sistemlere geçilmelidir. Ayrıca kritik odalara MFA (Kart + PIN/Biyometrik) eklenmelidir.

3. Donanımsal Katman: Görünmez Misafirler

Fiziksel engelleri aştıktan sonra bir saldırganın önündeki en büyük hedef, ağa kalıcı bir erişim sağlamaktır. Binanın içinde saatlerce kalamazsınız; ancak bıraktığınız küçük bir donanım, siz binadan çıksanız bile aylarca içerideki tüm trafiği dışarıya sızdırabilir.

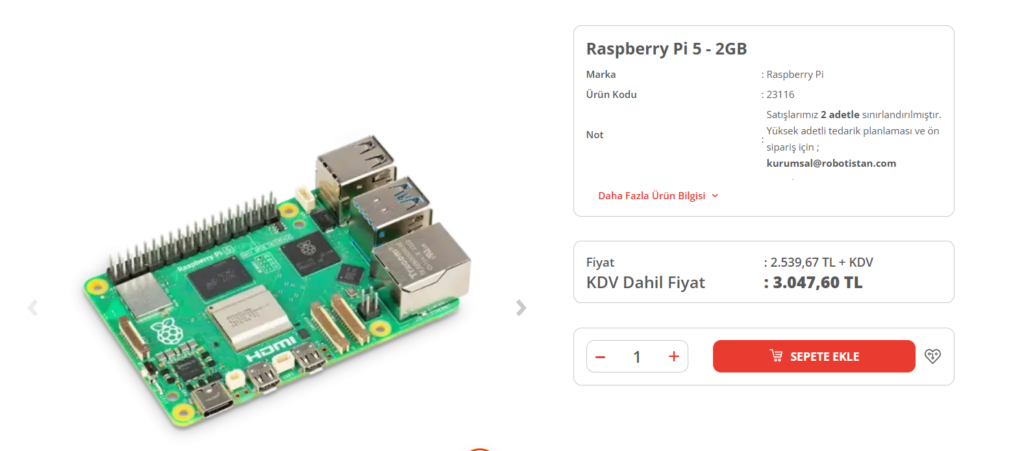

A) İçerideki Casus: Raspberry Pi (Hardware Implant)

Bir siber güvenlik öğrencisi olarak en çok dikkat etmen gereken cihazlardan biri budur.

- Saldırı Yöntemi: Binanın içinde kimsenin dikkatini çekmeyecek bir Ethernet portuna (yazıcı arkası vb.) takılır.

- Gizlenme (Obfuscation): Cihaz, MAC Spoofing yaparak ağda sıradan bir HP yazıcı veya Cisco telefon gibi görünür.

- Dışarıya Sızma: Cihaz, kurumun firewall’unu aşmak için bir Reverse Shell (ters bağlantı) açar. Tüm trafik saldırganın elindeki yüksek kazançlı antene veya 4G hattına akar.

B) Klavye Kılığındaki Canavar: USB Rubber Ducky

Bazen bir bilgisayara sızmak için şifre kırmaya gerek yoktur; sadece saniyeler yeterlidir.

- Saldırı Yöntemi: Cihazı bilgisayar bir klavye (HID) olarak algılar. Takıldığı an, önceden yazılmış olan komutları (payload) bir insanın yazamayacağı hızda girmeye başlar. Saniyeler içinde terminali açar, bir backdoor indirir ve çalıştırır.

Peki, Bu Görünmez Misafirlere Karşı Nasıl Önlem Alırız?

- Port Güvenliği (802.1X): Sertifikasız cihazın portu otomatik kapatılır.

- MAC Adresi Beyaz Listesi (Whitelisting): Sadece kayıtlı cihazlara izin verilir.

- Fiziksel Port Koruması (Port Locks): RJ45 kilitleri ile prizler fiziksel olarak kapatılır.

- USB Port Kısıtlamaları: GPO politikaları ile bilinmeyen HID aygıtları engellenir.

- Ağ İzleme (IDS/IPS): Anormal trafikler anında yakalanır.

4. Sosyal Mühendislik: İnsan İşletim Sistemini Hacklemek

Hacking’in sınır tanımadığının en büyük kanıtı Sosyal Mühendisliktir. Dünyanın en güvenli sistemini de kursanız; o kapıyı içeriden açacak olan “insan” faktörünü yamalayamazsınız.

A) Fiziksel Takip ve İçeri Sızma (Tailgating / Piggybacking)

- Saldırı Yöntemi: Elinde ağır kutular taşıyan bir kurye kılığında veya bina personeline benzeyen bir kıyafetle kapının önünde beklersiniz. Personel kartını okutup içeri girerken nezaketen kapıyı size tutacaktır. Bu “nezaket”, binlerce dolarlık güvenlik yatırımını saniyeler içinde çöpe atar.

B) Otorite ve Aciliyet Manipülasyonu

İnsanlar otorite figürlerine karşı daha az sorgulayıcıdır.

- Saldırı Yöntemi: Kendinizi “IT departmanından Ahmet” olarak tanıtıp, “Sistemde arıza var, hesabınız kilitlenmek üzere” diyerek çalışandan acilen şifresini istersiniz. Stres altındaki çalışan bilgiyi paylaşabilir.

C) Oltalama (Phishing) ve Yemleme (Baiting)

- Yemleme: Otoparka üzerinde “Maaş Zam Listesi – 2026” yazan bir USB bellek bırakırsınız. Merakına yenik düşen çalışan bunu taktığı an payload çalışır.

D) Güven İlişkisini Kötüye Kullanma (Quid Pro Quo)

- Saldırı Yöntemi: Şirketin teknik destek hattını arayıp kendinizi servis görevlisi olarak tanıtırsınız. “Hızlandırma güncellemesi” vaadiyle kurbana kendi elleriyle zararlı yazılım çalıştırtırsınız.

E) Sosyal Kanıt ve Güven Sömürüsü (Honey-Potting)

- Saldırı Yöntemi: Sosyal medyada sahte profille güven toplayıp, “Şu PDF’e bakar mısın?” diyerek içine trojan gizlenmiş dosya gönderirsiniz.

F) “Tanıdık Bir Yüz” Taktiği (Pretexting)

- Saldırı Yöntemi: Yangın tüpü kontrol memuru veya asansör teknisyeni kılığında, yelek ve tabletle binaya girersiniz. Kimse asansörcüye şifre sormaz; sistem odasına girip fiziksel müdahale yaparsınız.

H) Ters Sosyal Mühendislik (Reverse Social Engineering)

En tehlikeli yöntemdir.

- Saldırı Yöntemi: Önce hedef sistemde arıza çıkarır, sonra BT destek kartvizitleri bırakırsınız. Kurban size yalvararak sistemin anahtarını (uzaktan erişim) teslim eder.

Peki, Bu Sınırsız Tehditlere Karşı “İnsan” Nasıl Korunur?

- Sıfır Güven (Zero Trust) Kültürü: “Güvenme, her zaman doğrula.”

- Geri Arama (Callback) Protokolü: Arayan kişinin kimliği resmi kanallardan doğrulanmalı.

- Bilinçaltı Eğitimi: Sahte sızma testleri ile çalışanlara pratik eğitim verilmeli.

- MFA ve Biyometrik Bariyerler: İnsan kandırılsa bile fiziksel onay cihazı yoksa saldırı başarısız olur.

Gördüğünüz gibi, hacking sadece kod satırları arasında kaybolmak değildir. Bir binayı, bir kurumu veya bir evi hacklemek; onun sadece dijital değil, fiziksel ve donanımsal sınırlarını da zorlamaktır. Unutmayın; en güçlü zincir, en zayıf halkası kadar güçlüdür. Ve o halka bazen bir kod satırı, bazen de masanın altında unutulmuş bir Ethernet portudur.

Çünkü hacking’in sınırı yoktur!

Bu makale etik hackerlık eğitimi ve siber güvenlik farkındalığı oluşturmak amacıyla yazılmıştır. Beyaz şapkalı hacker olmak yada Güvenliğinizi sağlamak için bu yöntemleri bilmeli ve gerekli önlemleri almalısınız.

⚠️ Küçük Bir Not: Burada paylaşılan bilgiler sadece eğitim ve etik hacking amaçlıdır. Bu teknikleri izin almadığın sistemlerde denersen, kariyerine “içeriden” devam etmek zorunda kalabilirsin ( 2 yıldan başlar, sen bilirsin… ). Yani sorumluluk tamamen sende, siyah yada beyaz olmak tamamen senin elinde 😉

Etik sınırlarda kal ama sistemlerin sınırlarını zorlamaktan asla vazgeçme. Bilgi en büyük güçtür ve sen bu gücü yönetmeye adayısın. Şimdi terminale dön ve siber vatanımızı daha güvenli bir yer yapmaya devam et! 🚀💻